1 Activité en cours

1.1 Incidents traités

Un cas de déni de service par mail bombing (envoi massif de messages électroniques) sur un serveur de messagerie a été signalé. Il est assez difficile de déterminer si le but était vraiment de saturer le serveur ou bien s'il s'agissait de l'envoi d'un spam adressé à de très nombreux destinataires, inexistants pour la plupart.

1.2 Ports observés

Le tableau 3 et la figure 2 montrent les rejets pour les ports sous surveillance que nous avons constatés sur deux dispositifs de filtrage, entre le 29 décembre 2005 et le 05 janvier 2006.

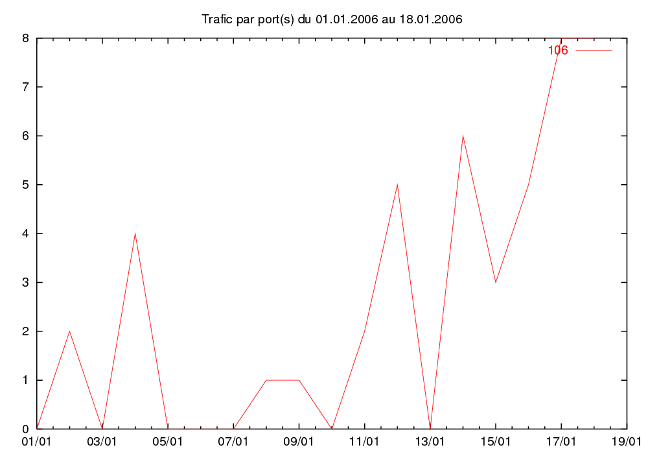

1.2.1 Activité sur le port 106/tcp

Le CERTA constate depuis quelques semaines une importante activité sur le port 106/tcp. Cette activité a été confirmée par de très nombreux correspondants. Les adresses IP à l'origine de ce trafic ne sont pas nombreuses. Le CERTA ne connaît pas la raison de cette activité. Une vulnérabilité affectant Rockliffe MailSite Email Server et permettant de récupérer la liste des utilisateurs en envoyant des requêtes sur le port 106/tcp a récemment été dévoilée (le 05 janvier 2006), mais nous ne pouvons pas affirmer que le trafic observé reflète des tentatives d'exploitation de cette vulnérabilité. Même si le nombre de rejets est assez bas (certains de nos correspondants constatent toutefois plusieurs milliers de paquets de ce type), il reste inhabituel pour ce port.

1.2.2 Activité sur le port 13701/tcp

Un outil permettant d'exploiter automatiquement une vulnérabilité de Veritas NetBackup (voir CERTA-2005-AVI-447) a récemment été mis à disposition sur l'Internet. Il en résulte l'apparition de trafic à destination du port 13701/tcp.

Recommandation :

Il est fortement recommandé de filtrer le port 13701/tcp qui est associé à Veritas NetBackup et d'appliquer le correctif conformément à votre politique de sécurité.

2 Hébergement mutualisé et traitement d'incident

Le CERTA a une nouvelle fois mis en évidence cette semaine, à l'occasion d'un traitement d'incident, le problème de l'hébergement mutualisé des serveurs web. Dans le cas traité, certains sites Internet d'un de nos correspondants étaient co-hébergés avec plus de 40 autres sites, ce qui a compliqué la résolution de l'incident. Il est plus difficile de faire procéder à une modification de configuration ou d'accéder aux journaux du serveur en cas de co-hébergement. A cette occasion, il est à nouveau observé à quel point l'aspect sécurité n'est pas toujours pris en compte contractuellement dans ces hébergements. Ainsi, les conditions d'hébergements risquent parfois d'être en totale incohérence avec les exigences opérationnelles portées par ces sites. Il ne s'agit pas de remettre en cause la notion d'hébergement mutualisé, mais que chacun prenne conscience des risques et des conséquences d'un tel choix. A ce propos, le CERTA a diffusé une note d'information (CERTA-2005-INF-005) en décembre 2005 fournissant un ensemble de bonnes pratiques dans la relation avec les hébergeurs. Cette note à disponible à l'adresse :

http://www.certa.ssi.gouv.fr/site/CERTA-2005-INF-005/index.html

3 Liens utiles

- Mémento sur les virus ;

http://www.certa.ssi.gouv.fr/site/CERTA-2005-MEM-001.pdf

- Note d'information sur l'acquisition de correctifs ;

http://www.certa.ssi.gouv.fr/site/CERTA-2001-INF-004/index.html

- Note d'information pour sur les systèmes obsolètes ;

http://www.certa.ssi.gouv.fr/site/CERTA-2005-INF-003/index.html

- Note d'information sur les bonnes pratiques concernant l'hébergement mutualisé ;

http://www.certa.ssi.gouv.fr/site/CERTA-2005-INF-005/index.html

- Unix security checklist version 2.0 du 8 octobre 2001 (Publication du CERT australien)

http://www.auscert.org.au/render.html?it=1935